Serverlastverteilung

Serverlastverteilung, Server Load Balancing (SLB)

Funktionsweise

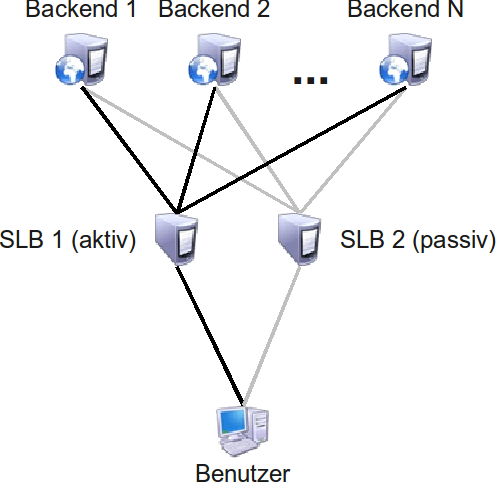

Ein SLB-System Firma F5 dient der Erhöhung der Verfügbarkeit und Lastverteilung von Diensten. Es besteht aus zwei Geräten des Typs BIG-IP 3600. Im Normalfall ist eines dieser Geräte aktiv. Das andere übernimmt im Bedarfsfall automatisch den SLB-Dienst.

Die Dienste, die über das SLB-System versorgt werden, befinden sich in der Regel auf mehreren so genannten Backend-Servern hinter dem SLB-System. Anfragen werden zunächst an das SLB-System gerichtet, welches sie an die dahinter liegenden Backend-Server weiterreicht. Die Verteilung der Anfragen kann nach diversen Gesichtspunkten gesteuert werden. Beispielweise können WWW-Zugriffe an denjenigen Backend-Server gerichtet werden, der im Augenblick die schnellsten Antwortzeiten bietet.

Falls ein Backend-Server ausfällt oder wegen Systemarbeiten nicht verfügbar ist, merkt dies das SLB-System. Es reicht Anfragen in diesem Fall nur noch an verfügbare Backend-Server weiter. Falls kein Backend-Server für einen bestimmten Dienst mehr funktioniert, kann das SLB-System eine entsprechende Meldung ausgeben.

Backend-Dienste

SLB-Systeme sind insbesondere interessant für WWW-Server als Backends. Aber auch für viele andere Dienste können mit einem SLB-System die Verfügbarkeit und Leistungsfähigkeit verbessert werden.

Bei manchen Diensten muss die Synchronisation der Daten zwischen den Backend-Servern separat geregelt werden. Dies gilt u.a. für das TYPO3-System der Universität. Bisher gibt es am Rechenzentrum dafür noch ke in allgemein einsetzbares Verfahren. Für diese Dienste sind daher noch Vorüberlegungen und Vorarbeiten erforderlich, bevor sie hochverfügbar ins SLB-System integriert werden können.

Sicherheit

Sicherheitsfunktionen bietet das SLB-System über das so genannte Application Security Module (ASM). Dort können für jeden zu schützenden Backend-Dienst spezifische Regeln hinterlegt werden. Diese können beispielsweise bestimmte Datenübertragungen zu den Backend-Servern blockieren. So können häufige Angriffe wie SQL-Injections, Form-Input-Manipulations, Cookie-Poisoning bereits unabhängig von der eigentlichen Applikation abgewehrt werden. Da die Firewall am Zugang der Universität zum Internet Zugriffe auf viele intern befindliche Web-Server zulassen muss, stellt das ASM eine wichtige Ergänzung der Sicherheitsfunktionen dar.